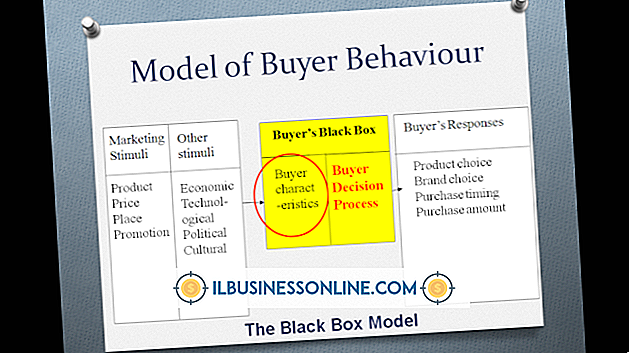

Comprender el comportamiento del consumidor implica el estudio científico de por qué las personas compran productos y servicios y cómo los usan. Los mercadólogos y dueños de negocios estudian esta investigación para poder adaptar mejor sus esfuerzos de marketing y servicio al cliente a lo que realmente desean sus clientes, que si se diseñan adecuadamente deben ganar su lealtad a largo plazo. La le

Leer Más

tecnología empresarial y soporte al cliente

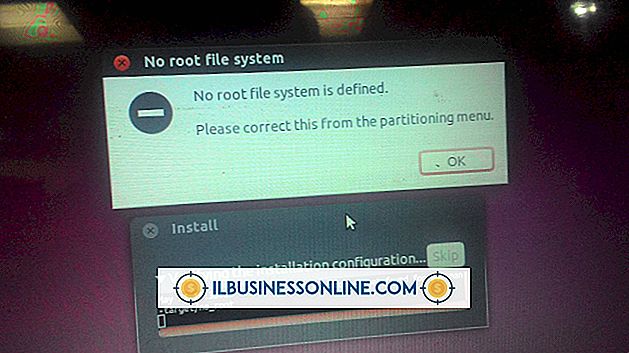

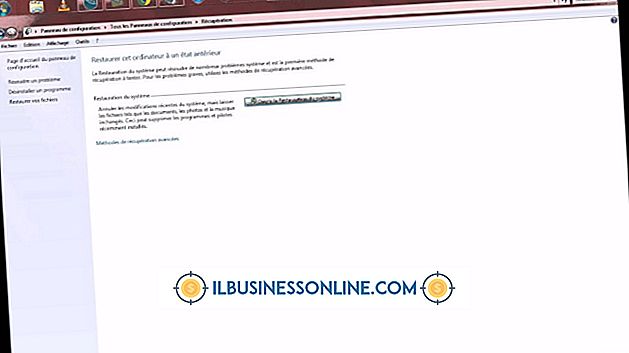

Algunos usuarios de Ubuntu 10.04 aún pueden requerir el uso de Windows para ciertos programas, por lo que a menudo eligen instalar Ubuntu junto con Windows en una configuración de arranque dual. Por lo general, esto se puede hacer con bastante facilidad, pero siempre existe la posibilidad de que algo salga mal, haciendo que uno de los sistemas operativos, o ambos, no se inicie correctamente.

Leer Más

La elección de la fuente y el estilo pueden ser tan importantes como las palabras y las imágenes que conforman su blog de Tumblr: ayudan a establecer el tono del sitio e influyen en si los visitantes se quedan para leer más sobre su compañía o desaparecen en un destino diferente. La galería de temas oficial de Tumblr contiene una serie de temas de aspecto profesional con énfasis en la tipografía. Clarus

Leer Más

El kernel estándar de Linux incluido en Ubuntu viene con controladores de código abierto para la mayoría del hardware en el mercado, pero hacer que ciertos aspectos de su hardware funcionen correctamente, como los efectos en una tarjeta de video, puede requerir la instalación de controladores propietarios. Lo

Leer Más

Las descargas se convierten rápidamente en una molestia cuando no funcionan correctamente. Una de las soluciones más fáciles es usar un navegador web diferente, pero si el problema es la descarga de ese navegador web diferente, es posible que se quede bloqueado. Existen varias razones por las que Firefox no se está descargando o instalando correctamente en su computadora, incluidas las especificaciones de su computadora, el software de seguridad que utiliza y la ubicación de la descarga. Req

Leer Más

En junio de 2012, el blog oficial de Google declaró que más de 425 millones de usuarios activos en todo el mundo habían adoptado su servicio Gmail, lo que lo convierte en el servicio de correo electrónico en línea más grande del mundo. Con accesibilidad global, una interfaz intuitiva y más de 10 GB de correo electrónico y almacenamiento de archivos, innumerables empresas utilizan Gmail como una alternativa viable a los servicios de correo electrónico privados más caros basados en dominios. En la mayorí

Leer Más

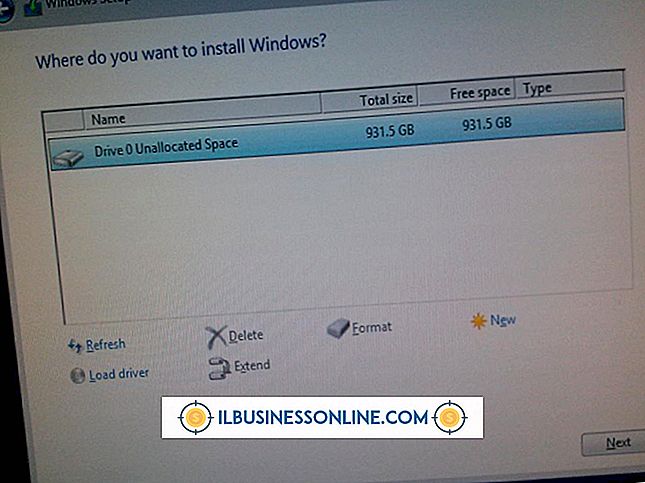

Al configurar nuevas computadoras, la instalación del sistema le pedirá que particione su espacio no asignado. Esto representa el espacio en su disco duro al que no se le ha asignado una letra de unidad. Sin asignación, no puede utilizar el espacio en el disco. En algunos casos, las computadoras existentes también tendrán espacio no asignado. En

Leer Más

Una de las funciones de control paterno / oficina incorporadas en la mayoría de los enrutadores NETGEAR es el bloqueo del servicio de Internet programa por programa. Como usuario administrativo, y utilizando solo el menú de configuración del enrutador, puede bloquear programas específicos para que no accedan a Internet en absoluto o solo en ciertos momentos. Si

Leer Más

La plataforma de blogs de WordPress equipa a los usuarios con una serie de características para evitar el spamming de comentarios. Una de esas características es la Lista negra de comentarios, que le permite bloquear a los usuarios para que no comenten en su blog de WordPress al colocar su nombre de usuario o dirección IP en la lista negra. S

Leer Más

Retírese de Craigslist para comenzar a usar nuevamente el servicio de clasificados en línea como lo hizo antes de que lo bloquearan. Aunque no es posible restablecer una cuenta previamente bloqueada, es posible crear una nueva para comenzar a usar el sitio nuevamente como lo hizo antes del bloqueo.

Leer Más

Una imagen de cámara web borrosa puede ser frustrante, especialmente si estás tratando de usar el chat de video. A veces, no hay nada que pueda hacer con una cámara de mala calidad, pero antes de desechar su cámara actual, hay algunos consejos para la solución de problemas que puede seguir. Tenga en cuenta que las imágenes de su cámara dependerán en gran medida de su conexión con otros usuarios. Sin emb

Leer Más

El pronóstico de las necesidades de personal es un elemento de la planificación estratégica. Los niveles de personal afectan muchos aspectos de una pequeña empresa. Demasiados empleados aumentan los gastos generales y afectan directamente la rentabilidad del negocio. Muy pocos empleados limitan la capacidad de atender a los clientes actuales y hacer crecer el negocio. La

Leer Más

Muchos planificadores de marketing y publicidad creen que las dos tareas básicas de la publicidad son la creación y la entrega de mensajes. Según Consumer Reports, el estadounidense promedio está expuesto a alrededor de 250 mensajes publicitarios por día. Con la amplia variedad de medios publicitarios disponibles, que incluyen televisión, Internet, revistas, correo directo, radio, periódicos y exhibiciones al aire libre, hay muchos factores que deben tenerse en cuenta al planificar una campaña publicitaria. 1. Det

Leer Más

El aumento del tráfico a su sitio web y la conversión de compradores ocasionales en compradores pueden ser difíciles y costosos, pero si comprende las palabras clave negativas, podrá llegar a sus clientes más potenciales de manera más rentable. A diferencia de la optimización de motores de búsqueda (la mejora de un sitio web para lograr una mejor clasificación en las páginas de resultados de motores de búsqueda) el marketing de motores de búsqueda es publicidad pagada que normalmente aparece cerca de los resultados de búsqueda no pagados. Debido a qu

Leer Más

Las regulaciones del Servicio de Impuestos Internos determinan si los ingresos de su negocio no devengados son ordinarios o pasivos. Los ingresos ordinarios no devengados, también conocidos como ingresos no devengados, provienen de sus operaciones comerciales diarias. Sus ingresos pasivos no devengados provienen de actividades como invertir en valores o empresas inmobiliarias que no forman parte de su negocio ordinario.

Leer Más

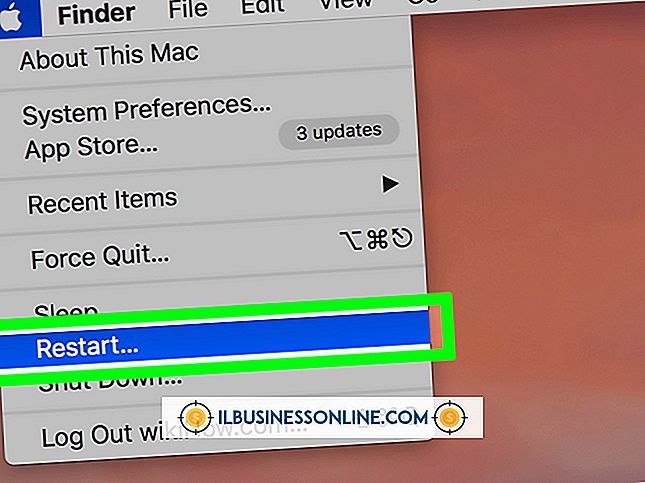

El sistema operativo Mac OS X incluye una característica llamada FileVault que permite a los usuarios cifrar todos los datos en el disco duro interno de una computadora. Con FileVault habilitado, debe ingresar la contraseña de inicio de sesión de su Mac cuando desee acceder a los datos en su disco duro. S

Leer Más

Hay ocasiones en que el propietario de una pequeña empresa tiene que "viajar liviano". Ya sea que esté montando un tren, pasando parte de la tarde en una sala de espera o pasando el rato en una cafetería entre las citas, llevar una computadora portátil sin un mouse tiene su ventajas Después de todo, el ratón de su computadora portátil realiza las mismas funciones. Pero,

Leer Más

Una computadora portátil "unibody" es una computadora portátil que utiliza una sola pieza de metal o aleación para el cuerpo y la carcasa de la pantalla. Si bien se utiliza principalmente para referirse a la línea MacBook Pro de Apple, también califican los diferentes equipos portátiles de fabricantes de PC como HP. Las

Leer Más

Comcast es uno de los mayores proveedores de servicios de Internet de alta velocidad en los Estados Unidos. Sin embargo, si su empresa se está cambiando a otro proveedor de servicios, primero debe cancelar su contrato con Comcast y desinstalar cualquier software relacionado con Comcast de las computadoras de su compañía. 1

Leer Más

Dell DataSafe es un servicio de copia de seguridad de computadora en línea basado en la nube disponible de forma gratuita o con una suscripción de pago, según la cantidad de datos que se respaldan. Si mantiene su propia solución de respaldo para su compañía, o si prefiere respaldar su computadora con discos ópticos o un disco duro externo, puede decidir que no necesita el servicio y desea cancelarlo. Despu

Leer Más

Su enrutador D-Link configura fácilmente una red doméstica alámbrica o inalámbrica para compartir el acceso a Internet o recursos en múltiples computadoras. Incluso una sola computadora se beneficia del firewall incorporado del enrutador que ayuda a proteger la computadora de entradas no autorizadas. Si

Leer Más

Si su computadora Gateway está experimentando problemas con su tarjeta de video, es posible que el controlador de la tarjeta esté dañado o que haya instalado el controlador incorrecto y que la tarjeta de video no funcione correctamente. Para resolver este problema y aprovechar al máximo la computadora de su empresa, desinstale el controlador de gráficos que no funciona correctamente, luego descargue e instale el controlador correcto. Los

Leer Más

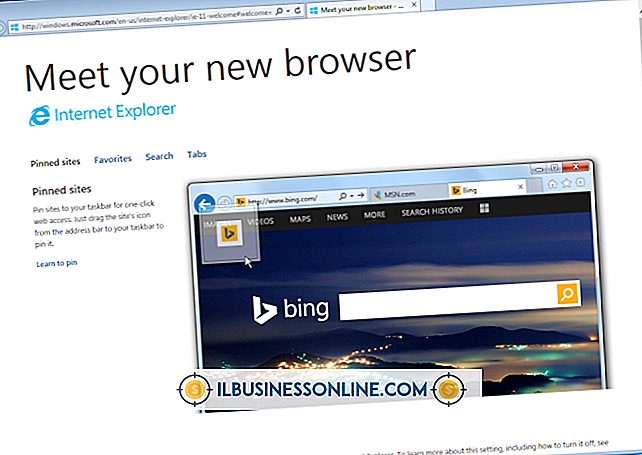

Microsoft trata a Internet Explorer como una actualización, no como una aplicación individual. Si desea desinstalar Internet Explorer 11 de su computadora con Microsoft Windows 7, probablemente abra la sección "Desinstalar o cambiar un programa" del Panel de control. Sin embargo, Internet Explorer no se muestra en la lista de programas que puede desinstalar. N

Leer Más

Si ya no está interesado en los programas de seguridad de McAfee, o prefiere los servicios de una herramienta de seguridad diferente, es necesario desinstalar McAfee de su computadora portátil Acer One. Para los dueños de negocios, la desinstalación rápida y segura de los programas de McAfee sin interferir con otros programas ni tener errores ayudará a los empleados a mantenerse productivos en lugar de esperar a que los esfuerzos de solución de problemas funcionen correctamente. McAfe

Leer Más

Los rootkits TDSS provocan que los resultados de búsqueda del motor de búsqueda Google redirijan a sitios web que muestran contenido malicioso. Si se enfrenta a este problema cuando utiliza el navegador web Internet Explorer, debe eliminar todos los rootkits TDSS de su computadora. Puede usar una aplicación gratuita llamada TDSSKiller para eliminar los rootkits TDSS de su computadora. 1

Leer Más

Los nuevos controladores a menudo significan una mejor compatibilidad entre un dispositivo, como un mouse y un sistema operativo de computadora. A veces, sin embargo, los controladores de dispositivos no funcionan de la forma que usted espera. Por ejemplo, un nuevo controlador puede hacer que el mouse deje de funcionar, lo que dificulta el trabajo en proyectos para su empresa

Leer Más

Si utiliza una computadora Lenovo en su empresa, la necesita para trabajar lo más rápido posible. Después de todo, el tiempo es dinero cuando manejas tu propio negocio. Las computadoras Lenovo vienen preinstaladas con un software que tal vez no necesite. Esto a menudo incluye versiones de prueba de software antivirus, software de seguridad de reconocimiento facial y reproductores multimedia. E

Leer Más

Desde la administración del sitio web de su empresa hasta la comunicación con sus trabajadores y clientes, un navegador web que funcione correctamente puede desempeñar un papel vital en sus actividades comerciales diarias. Si está experimentando dificultades técnicas con Internet Explorer, o si simplemente desea comenzar de nuevo con una pizarra limpia, la reinstalación del programa en sus computadoras HP es una forma de hacerlo. Pued

Leer Más

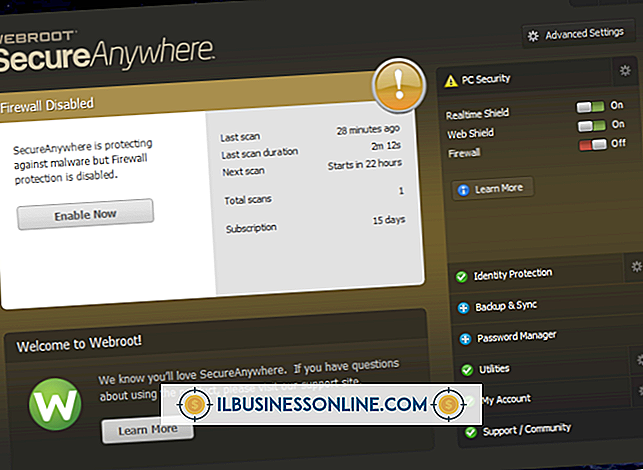

La línea SecureAnywhere de antivirus, firewall y software de seguridad de Webroot protege su negocio de las amenazas en línea y el robo de datos. Si tiene un problema técnico con Webroot SecureAnywhere, o si desea actualizar o probar un programa de protección diferente, puede desinstalar el software a través del Panel de control de Windows. En

Leer Más

Desarrollado en gran parte por la Fundación Mozilla, Firefox es un navegador web de código abierto disponible en Windows, Mac y Linux. Es el segundo navegador web más popular en Internet a partir de 2013. El navegador tiene una serie de características únicas diseñadas para mejorar la experiencia de navegación. Fuent

Leer Más

Desde la aparición del navegador web como una importante plataforma de medios, los anunciantes han intentado determinar las métricas adecuadas para determinar los niveles de exposición y los costos adecuados para sus mensajes. Cuando aparece un banner publicitario en una página web, esa apariencia cuenta como una "impresión". Los

Leer Más

Calcular el inventario de su negocio es una parte esencial de su informe de activos. Puede utilizar varios métodos para determinar el valor de su inventario en función de la estructura más beneficiosa y precisa para su empresa. Primero en entrar, primero en salir, o FIFO, significa que el inventario más antiguo se envía primero. La

Leer Más

La creación de una contraseña en una computadora portátil Acer ayuda a proteger los datos de su empresa de miradas indiscretas. El problema con las contraseñas es que cuanto menos adivinables son, a menudo, más olvidables son también. Si ha olvidado la contraseña del BIOS, su única opción es enviar la computadora portátil a Acer para su reparación. Sin embar

Leer Más

Un teclado que no funciona puede afectar seriamente la productividad en un lugar de trabajo. Una serie de problemas de software y hardware pueden hacer que los teclados de su empresa dejen de responder. En la mayoría de los casos, reiniciar su computadora resolverá estos problemas. Si eso no funciona, hay una serie de pruebas y procedimientos que puede realizar para diagnosticar y luego desbloquear su teclado congelado.

Leer Más

Si tiene un iPad, es posible que haya establecido un código de acceso para evitar que las personas accedan a la tableta sin su permiso. Si olvida el código de acceso del iPad o si lo ingresa repetidamente, el iPad se desactiva. En ese caso, no podrás desbloquear el iPad. Puede reiniciar el iPad, usando su modo de recuperación o una computadora que haya sincronizado con iTunes, pero es posible que no pueda acceder a los datos que no ha copiado en el dispositivo. Re

Leer Más

Restablecer su iPhone puede eliminar los problemas del sistema, eliminar archivos innecesarios y proporcionarle un dispositivo nuevo y limpio. Si anteriormente un operador te ha desbloqueado el teléfono, el desbloqueo debería seguir funcionando después de que lo hayas restablecido. En la mayoría de los casos, un iPhone bloqueado solo puede desbloquearse cuando haya cumplido el contrato en el que compró el iPhone. A v

Leer Más

El emulador de Microsoft Virtual PC puede ejecutar instancias de otras versiones de Windows en una máquina con Windows XP, lo que le permite ejecutar programas destinados a diferentes versiones de Windows o probar el software que ha desarrollado para garantizar que funcione en diferentes sistemas operativos.

Leer Más

LG ofrece una gran variedad de teléfonos para diferentes proveedores de servicios. Sin embargo, no todos los teléfonos se pueden desbloquear, y no todos los teléfonos de LG se pueden desbloquear. Los únicos tipos de teléfonos que se pueden desbloquear son los teléfonos habilitados para GSM. La forma más fácil de saber si tiene un teléfono GSM es ver si el dispositivo tiene una tarjeta SIM (generalmente ubicada debajo o junto a la batería del teléfono). Si tiene

Leer Más

Al igual que el iPad y el iPhone, el iPod Touch (a menudo denominado iTouch) incluye una función de seguridad que desactiva el dispositivo si ingresa la contraseña incorrecta muchas veces. Luego verá un mensaje en la pantalla de su iPod Touch que le pedirá que conecte el dispositivo a iTunes. Una vez conectado a iTunes, puede restaurar el acceso al iPod Touch, pero perderá todos los datos guardados en el dispositivo que no haya copiado en su computadora. 1.

Leer Más

Los profesionales de TI a veces usan filtros para bloquear el contenido que puede comprometer la seguridad de la red de la empresa. Mientras que como propietario de un negocio puede desbloquear un sitio hablando con el administrador, a veces el especialista de TI tarda algunos días en desbloquear sitios web específicos.

Leer Más