Conceptos básicos del sistema de autenticación de dos niveles

El propósito de un sistema de autenticación es garantizar que solo los usuarios autorizados tengan acceso a las instalaciones o los datos. La introducción de una contraseña en un sitio web o el uso de una clave para desbloquear una puerta representan sistemas de autenticación de un solo nivel, ya que se requiere un solo factor para pasar por la seguridad. Al agregar una segunda capa de autenticación, puede crear un sistema de autenticación de dos niveles, lo que reduce significativamente las posibilidades de que un extraño obtenga acceso a datos comerciales vitales, o aumente la seguridad ofrecida a sus clientes.

Autenticación de dos niveles

El corazón de cualquier sistema de dos niveles es elegir un par de claves de tres categorías posibles. Lo primero es lo que usted sabe, como una contraseña o un número de identificación personal. El segundo es lo que tiene, como una llave, una tarjeta o un dispositivo de autenticación. La categoría final representa información biométrica como una huella dactilar, una huella de voz o una exploración retiniana.

Teoría

El concepto clave de un sistema de dos niveles es que los diferentes tipos de claves hacen que sea más difícil para un extraño pasar por alto el sistema. El simple hecho de agregar una segunda contraseña a un sistema de verificación en línea no califica como un sistema de dos niveles, ya que si un hacker puede robar una contraseña, es probable que pueda robar ambas. En un sistema legítimo de dos niveles, incluso si un pirata informático logra robar la contraseña, la presencia del segundo factor mantendrá la cuenta a salvo de la intrusión.

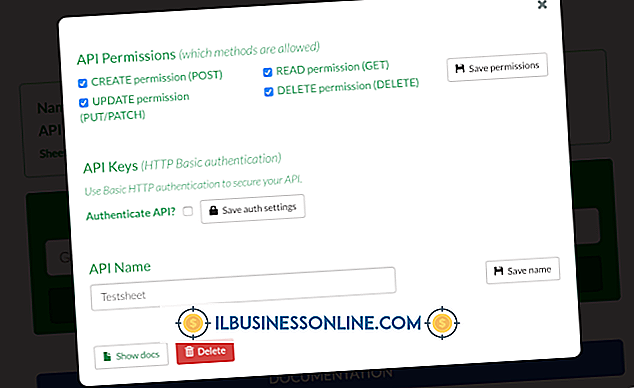

Autenticación en línea de dos niveles

Un método para agregar un segundo nivel a la autenticación en línea implica el uso de un token RSA. Estos dispositivos contienen un algoritmo matemático único que también se almacena en el servidor de autenticación. Cuando presiona un botón en el dispositivo, realiza un cálculo utilizando ese algoritmo y la hora actual, dando como resultado una salida numérica única. Cuando ingresa esa información en el servidor junto con su contraseña, el servidor realiza el mismo cálculo, y si los dos números coinciden, sabe que usted es el propietario del token y otorga acceso. Dado que cada código solo es válido por un corto tiempo (generalmente 30 segundos), este sistema dificulta el acceso de personas externas, incluso si logran robar una contraseña.

Autenticación biométrica

Una forma de agregar un segundo nivel a un sistema de autenticación física, como la construcción de seguridad, es usar datos biométricos. Un escaneo biométrico, como un escáner de huellas digitales o huellas dactilares, tiene algunas ventajas sobre una tarjeta física, clave o token. A menos que se produzcan accidentes o enfermedades, nunca pierde su clave del sistema y nadie puede robársela. Los escáneres biométricos pueden ser costosos de instalar y mantener, pero pueden ser una inversión valiosa si su negocio requiere la máxima seguridad.