Tipos de políticas tecnológicas

El fácil acceso a la información y las formas rápidas de distribuir la información que ofrece Internet y otras tecnologías comerciales requieren que regule el uso de la tecnología en su empresa. La tecnología puede atascar a sus empleados con el uso personal, evitando que sean productivos. El uso indebido de su tecnología puede dañar la reputación de su empresa y provocar malas relaciones con los clientes, por lo que debe implementar planes para controlar el uso de la tecnología en el trabajo.

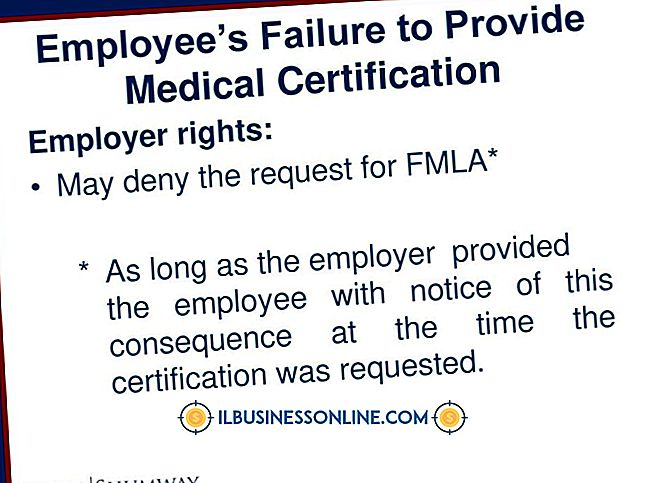

Consecuencias

Al redactar sus políticas tecnológicas, incluya posibles consecuencias si no se siguen las políticas. Para delitos mayores, puede optar por terminar el empleo de alguien. Para delitos menores, puede decidir multarlos o eliminar beneficios, como una semana de vacaciones. Pero asegúrese de que cada sección explique claramente las consecuencias y quién determina si se han violado las políticas. Explique un proceso de apelación si tiene uno.

El correo electrónico es una de las principales formas en que las personas se comunican en un entorno de trabajo. Incluso las personas sentadas en cubículos adyacentes a menudo se envían correos electrónicos entre sí. Es una forma de realizar un seguimiento de la comunicación, invitar a personas a reuniones, agregar tareas a sus listas y enviar una nota rápida sin detener su trabajo por una conversación. Sin embargo, también es una forma fácil de poner a su empresa en problemas. Implementar políticas de correo electrónico que restringen el uso del correo electrónico de la empresa para uso personal en cualquier momento. Si un empleado envía accidentalmente un correo electrónico privado destinado a su esposa a su cliente mejor pagado, su cliente ofendido puede decidir llevar su negocio a otra parte. La política debe establecer que la blasfemia está prohibida, al igual que las referencias sexuales. Indique claramente el decoro que espera en los correos electrónicos de su empresa; Algunas compañías incluso explican exactamente qué firmas de correo electrónico pueden contener y qué colores se pueden usar para el tipo de correo electrónico.

Uso aceptable

Una política de uso aceptable explica cómo se puede utilizar Internet en el trabajo. Incluso si un empleado está en descanso, todavía no puede ver imágenes inapropiadas en su computadora. Cualquier actividad que pueda considerarse ilegal, como el juego en línea, debe estar prohibida como parte de sus políticas de tecnología. Además, informe a los empleados para mantener sus contraseñas en secreto y con qué frecuencia se deben cambiar las contraseñas. Esto ayuda a evitar que los piratas informáticos u otros usuarios no autorizados obtengan acceso a sus servidores.

Equipo de trabajo

Muchas empresas permiten que los empleados se lleven a casa computadoras portátiles o teléfonos celulares, algunos trabajan desde casa la mayor parte del tiempo o viajan con frecuencia. Aunque es aceptable que los empleados utilicen el equipo para uso personal en estas circunstancias, establezca pautas claras para ellos. Por ejemplo, los empleados pueden usar la computadora portátil de trabajo para acceder a sus cuentas de correo electrónico personales, pero aún así no deben enviar correos electrónicos personales desde sus cuentas de trabajo, ni deben realizar actividades ilegales en el equipo de trabajo. Además, su política de equipo de trabajo no debe permitir que los empleados ganen dinero con su equipo si no está relacionado con su negocio; si tienen bodas de catering de lado, deben usar sus propios teléfonos celulares y computadoras portátiles para ese negocio.

Politica de seguridad

Con la fuerte amenaza de los ataques de virus, explique a los empleados cuándo es apropiado abrir los archivos adjuntos en las computadoras del trabajo, incluso los archivos adjuntos que se encuentran en los correos electrónicos personales y en los teléfonos inteligentes. Estos pueden infectar no solo la computadora del empleado, sino también todas las computadoras o equipos conectados al servidor cuando el virus infecta el servidor. Esto puede cerrar la productividad y costar miles de dólares en reparaciones y pérdida de ingresos. La política también debe incluir el procedimiento correcto para iniciar sesión en el servidor de forma remota; el uso de una red inalámbrica no segura no es aceptable, por ejemplo.